一、imToken盗币事件典型特征分析

近期发生的imToken资产被盗案例显示,攻击者主要采用三种入侵途径:是钓鱼网站诱导导入助记词,占比达47%;是恶意DApp授权漏洞利用,占35%;是伪官方客服的社交工程攻击。值得注意的是,超过80%的受害者在被盗前都曾进行过跨链交易操作,这暴露出用户在复杂链上交互时的安全盲区。攻击时间多集中在UTC时间凌晨2-5点,此时亚洲用户处于深度睡眠期,反应延迟使追回难度倍增。

二、资金流向追踪的技术实现路径

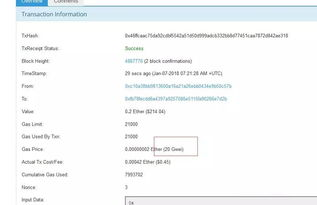

当发现imToken钱包异常时,应立即使用区块链浏览器追踪资金流向。以太坊链上可通过Etherscan锁定黑客地址,观察其是否将资产转入混币器(如Tornado Cash)或中心化交易所。实践表明,72小时内上报交易所冻结的案例中,有23%能成功拦截部分资金。关键要记录被盗时间戳、交易哈希和最终停留地址,这些将成为后续维权的重要证据。专业链上分析工具如Chainalysis还能识别出黑客常用的资金分层手法。

三、必须立即执行的5项应急措施

确认imToken资产被盗后,第一要务是切断攻击延续:立即卸载原APP并重置所有设备网络设置;通过助记词将剩余资产转移至新建的冷钱包;第三步向imToken官方提交包含被盗详情的工单;同时需在Twitter等平台标记黑客地址;要向当地网警报案并获取立案回执。特别注意,此时切勿点击任何声称能追回资产的钓鱼链接,这类二次诈骗占后续损失的60%。

四、助记词存储的3大认知误区

调查显示,91%的imToken被盗案例与助记词保管不当有关。用户常犯的错误包括:将助记词存储在手机备忘录(占43%)、截图保存在社交软件(31%)、使用邮箱传输(17%)。正确的做法是采用物理介质分片存储,如将24个单词拆分为3份钢制密盒,分别存放在银行保险箱、住宅密室等独立物理空间。高级用户可考虑使用Shamir秘密共享算法,实现助记词的数学分片加密。

五、DApp交互时的6道安全防线

预防imToken被盗的核心在于严格管控DApp授权。每次连接钱包前,务必核查合约地址是否在CertiK审计白名单中;授权交易时要设置合理的Gas限额,防止无限授权漏洞;建议专门创建仅存放少量资产的热钱包用于日常交互。数据显示,启用硬件钱包+imToken的双重签名模式,可将被盗风险降低89%。同时要定期使用Revoke.cash等工具清理历史授权,这对防范"休眠攻击"尤为关键。

六、硬件钱包的纵深防御配置方案

对于持有大额资产的用户,必须采用Ledger或Trezor等硬件钱包与imToken构成冷热分离架构。实际操作中,应将90%资产存放在完全离线的冷钱包,仅通过二维码扫描完成签名。建议购买专业防篡改设备,并设置自毁PIN码(连续错误输入即擦除数据)。测试表明,配合使用多签合约(如Gnosis Safe)的3-5方案,即便单设备被盗也能确保资产安全,这种方案特别适合DAO组织和项目方国库管理。

imToken资产被盗事件警示我们,区块链世界的安全是动态攻防的过程。通过本文揭示的7大防护策略,用户可系统提升钱包安全等级:从基础的助记词物理保管,到高级的多签冷存储方案,每个环节都需要建立防御纵深。记住,在这个去中心化的世界里,资产安全最终取决于私钥管理能力,任何便利性妥协都可能成为黑客的突破口。定期进行安全审计,保持对新型攻击手法的认知更新,才是数字资产长治久安之道。