仿imToken钱包:伪装形式与核心技术剖析

仿冒imToken钱包的核心手段在于视觉欺骗与技术劫持。攻击者通过复制官方界面设计、图标样式甚至应用名称(如"imT0ken"、"lmToken"等形近字变体),在非官方应用商店或社交媒体群组散布。这些应用通常嵌入了恶意代码,当用户输入助记词(恢复钱包的核心密钥短语) 或私钥时,数据会被实时传输至黑客服务器。更隐蔽的手段是劫持交易过程:用户发起转账时,应用程序在后台篡改收款地址,导致资产直接流入攻击者账户。此类区块链钓鱼攻击成功率高的原因,在于其充分利用了用户对主流钱包品牌的信任以及对加密货币钱包安全意识不足的弱点。你是否思考过,自己下载的“官方”钱包是否经过严格验证?

资金盗窃链条:仿冒钱包的实际危害深度观察

仿imToken钱包造成的损失远不止单次资产转移。一旦用户助记词被窃取,攻击者即获得该钱包所有关联链上资产的完全控制权,包括未来转入的所有代币。典型案例显示,受害者在下载仿冒应用后的48小时内,其钱包内ETH、USDT乃至各类NFT会以小额分批形式被清空,以规避交易所风控。更严重的是,黑客常利用被盗钱包作为跳板,向受害者通讯录好友发送钓鱼链接,形成裂变式传播。这种资产被盗事件往往伴随难以追踪、追回概率极低的特点,凸显了钱包私钥保护的绝对重要性。我们不禁要问,为何如此简单的诈骗手段却能屡屡得手?

关键风险信号:识别仿imToken钱包的7大核心特征

有效识别仿冒应用是防御的第一道防线。用户需警惕以下危险信号:1)下载来源异常,如非App Store/Google Play的第三方链接或扫码下载;2)应用权限过度索取,如要求短信、通讯录访问权(正规钱包通常无需此类权限);3)安装后出现“安全证书过期”、“版本不兼容”等诱导性弹窗;4)转账时收款地址末尾字符自动变化(这是典型地址篡改技术);5)钱包内嵌“人工客服”主动索要助记词(imToken官方绝不会要求提供);6)官网域名存在拼写错误(如imtokenn.com);7)应用商店评论区出现集中投诉助记词泄露事件。建立对这些特征的敏感度,是构筑数字资产防护墙的基础。

主动防御策略:4层保护机制构筑安全壁垒

对抗仿imToken钱包需建立纵深防御体系:1)源头控制:仅通过官网或官方认证应用商店下载,安装前核验开发者信息及数字签名;2)物理隔离:采用硬件钱包(如Ledger/Trezor) 进行大额资产冷存储,彻底隔离网络攻击;3)操作规范:启用钱包的多重签名功能,设置转账白名单,并定期更换交易授权设备;4)环境加固:安装专业级移动安全软件,及时更新系统补丁,避免使用Root或越狱设备操作钱包。这些措施大幅提升了黑客攻击成本,你是否已为你的加密资产部署了相应防护?

应急响应指南:遭遇仿冒钱包攻击后的关键行动

若不幸遭遇仿imToken钱包攻击,需立即启动应急流程:第一步,迅速将残余资产转移至新创建的安全钱包(必须在洁净设备上生成);第二步,通过区块链浏览器(如Etherscan)追踪被盗资金流向,记录所有相关交易哈希;第三步,向imToken官方安全团队及所在国网警提交攻击证据(包括恶意APP安装包、交易记录截图);第四步,若涉及交易所资产,立即冻结关联账户;第五步,使用去中心化身份恢复工具(如ENS反向解析)尝试锁定攻击者地址。时间窗口通常不足2小时,快速响应是降低损失的唯一机会。

行业安全生态:钱包开发方与用户的责任共担

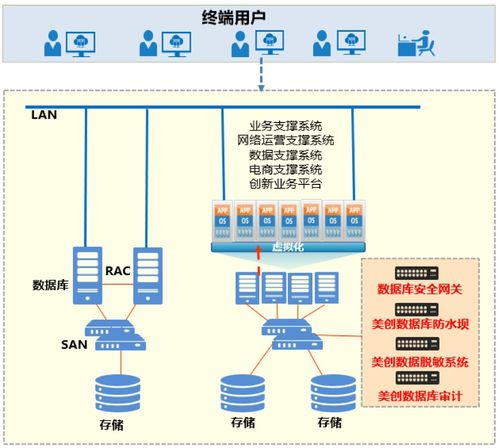

根治仿imToken钱包问题需行业协同。钱包服务商应:1)强化应用签名验证机制,部署安装包哈希值比对系统;2)建立仿冒应用实时监控与快速下架通道;3)开发内置交易地址风险扫描引擎;4)推行去中心化密钥管理标准(如MPC多方计算)。用户则需持续提升安全素养:定期参与安全演练,订阅官方风险通告,对“空投福利”、“漏洞修复”等诱导话术保持警惕。真正的安全防护,需要用户从“被动接受”转向“主动防御”思维。当面对“零Gas费转账”等诱惑时,你是否能保持理性判断?

仿imToken钱包作为数字资产领域的持续性威胁,其本质是利用人性弱点与技术盲区的精密骗局。用户必须将“验证、隔离、监控”作为操作铁律,从下载源认证到交易地址复核形成闭环风控。同时,行业需加速推进去中心化身份验证协议与智能合约安全审计标准的落地。唯有保持高度警惕并采用专业级防护工具,才能在享受区块链技术红利的同时,确保加密资产免受仿冒陷阱的吞噬。记住:真正的安全始于对每一笔交易、每一次授权的敬畏之心。