imToken盗U源码的技术实现原理

imToken作为主流数字货币钱包,其安全性备受关注。盗U源码通常通过钓鱼网站、恶意插件或伪造应用等方式传播。攻击者利用钱包API接口漏洞或社会工程学手段,诱导用户授权转账操作。这类源码往往包含密钥窃取模块和交易劫持组件,能够在用户不知情的情况下转移USDT等代币。值得注意的是,这些恶意代码通常会伪装成正常功能模块,增加了检测难度。

常见imToken盗U攻击手法剖析

在实际案例中,攻击者主要采用三种方式实施盗U行为。第一种是通过伪造官方更新包植入恶意代码,这种方式针对的是不习惯验证更新包完整性的用户。第二种是利用虚假DApp诱导用户授权无限额转账权限,这种手法在DeFi热潮中尤为常见。第三种则是直接破解助记词存储机制,通过内存扫描等技术获取敏感信息。这些攻击手法都严重威胁着用户的数字资产安全。

如何识别潜在的imToken盗U风险

识别盗U风险需要用户保持高度警惕。要注意应用来源,只从官方渠道下载imToken钱包。对于要求过高权限的DApp要保持怀疑态度,特别是那些要求无限转账授权的应用。定期检查钱包授权情况也很重要,可以通过区块链浏览器查看已授权的智能合约。警惕来路不明的空投和奖励活动,这些往往是钓鱼攻击的前奏。

防范imToken盗U的最佳安全实践

要有效防范盗U风险,用户应采取多层次防护措施。硬件钱包是最安全的存储方案,可以将私钥与互联网隔离。启用多重签名功能可以增加转账门槛,即使部分密钥泄露也能保障资产安全。定期更换授权合约并设置限额转账能显著降低风险。使用独立的设备进行大额交易操作,避免在日常使用的设备上存储大量数字资产。

遭遇imToken盗U后的应急处理方案

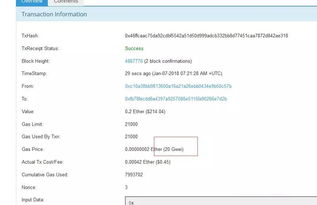

一旦发现资产被盗,快速反应至关重要。第一步是立即将剩余资产转移到新创建的安全钱包中。第二步是记录被盗交易的哈希值和时间戳,这些信息对后续追查很有帮助。第三步是联系imToken官方支持团队和所在交易所的安全部门。虽然区块链交易不可逆,但及时行动可能帮助冻结部分资金或获取重要线索。向当地网络犯罪部门报案,提供完整的证据链。

数字资产安全是一场持续的攻防战。通过了解imToken盗U源码的工作原理和防范措施,用户可以显著提升钱包安全性。记住,安全意识是最重要的防护墙,保持警惕并遵循最佳安全实践,才能在这个充满机遇与风险的数字时代守护好自己的资产。标签: #imtoken 源码 #token盗取