一、imToken密钥的底层技术架构

imToken采用分层确定性钱包(HD Wallet)架构,基于BIP-

32、BIP-39和BIP-44协议标准构建密钥体系。当用户创建钱包时,系统会生成12或24个英文单词组成的助记词(Mnemonic Phrase),这些助记词通过特定算法转化为512位的种子(Seed),进而派生出所有加密货币的私钥。值得注意的是,imToken密钥实际上从未存储在服务器上,而是完全由用户设备本地生成并加密保存。这种设计从根本上避免了中心化存储带来的单点故障风险,确保即使imToken服务中断,用户仍可通过助记词恢复所有资产。

二、助记词与私钥的转换逻辑

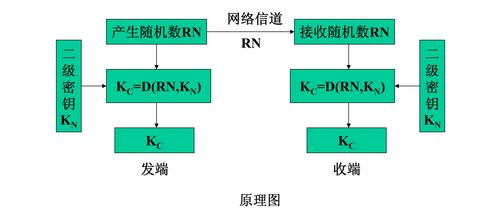

助记词作为imToken密钥体系的最高权限凭证,其与私钥的转换过程遵循严格的密码学规范。通过PBKDF2函数将助记词与盐值(Salt)进行2048次哈希迭代,最终生成符合BIP-32标准的种子。这个种子再通过HMAC-SHA512算法生成主私钥(Master Private Key)和主链码(Master Chain Code)。在实际使用中,imToken会根据不同币种的派生路径(如以太坊采用m/44'/60'/0'/0),从主私钥派生出具体的交易私钥。用户每次发起交易时,系统都会使用这个派生私钥生成数字签名,而原始助记词始终处于离线状态。

三、密钥存储的安全机制剖析

imToken采用多层加密方案保护本地存储的密钥数据。在iOS设备上,密钥通过Secure Enclave安全芯片进行硬件级加密;Android平台则使用Keystore系统提供的可信执行环境(TEE)。无论哪种平台,所有敏感操作都需要通过生物识别或密码验证才能解锁。特别需要强调的是,imToken钱包文件实际上存储的是加密后的密钥副本,其解密密钥(Key Encryption Key)由设备安全芯片动态生成。这种设计使得即使攻击者获取到钱包文件,在没有设备认证凭证的情况下也无法解密原始密钥。

四、常见密钥管理误区与纠正

许多用户误认为备份imToken应用数据就等于备份了密钥,实际上这是极其危险的认识。正确的做法是:在创建钱包时立即记录助记词,并采用物理介质(如金属助记词板)离线保存。另一个常见错误是在多台设备上同时导入相同助记词,这会导致安全边界扩大,增加密钥泄露风险。imToken官方建议采用"冷热分离"策略:主力钱包仅在一台可信设备运行,如需多设备使用,应通过观察钱包(Watch-only Wallet)功能实现只读监控,而非直接导入密钥。

五、高级安全防护方案实践

对于大额资产持有者,imToken支持与硬件钱包(如Ledger、Trezor)集成,实现私钥永不触网的安全方案。在这种模式下,所有交易签名都在硬件设备内部完成,手机端仅作为交易广播的媒介。启用"交易密码"功能可以为每笔交易增加二次验证,即使设备被恶意控制,攻击者也无法直接转移资产。值得注意的是,imToken近期推出的"社交恢复"功能采用多方计算(MPC)技术,将密钥分片托管给可信联系人,在丢失设备时可通过阈值签名机制恢复钱包,这种方案既保持了去中心化特性,又解决了助记词单点失效问题。

通过上述分析可见,imToken密钥管理体系融合了密码学前沿技术与实用安全策略。用户需要深刻理解"助记词即资产"的本质,建立正确的密钥保管意识。建议定期进行密钥安全审计,包括验证助记词备份有效性、检查授权合约列表、更新设备操作系统等。只有将技术防护与操作规范相结合,才能确保数字资产在imToken钱包中得到真正意义上的安全保障。