imToken授权体系的技术架构概述

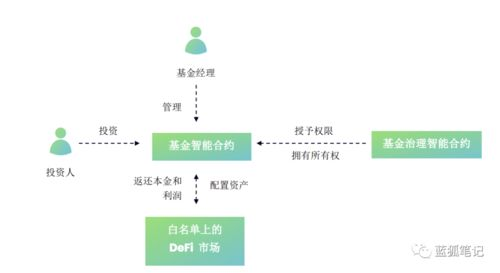

imToken作为领先的以太坊钱包,其授权源码采用分层安全架构设计。核心模块包含前端交互层、加密算法层和区块链通信层,通过ECDSA(椭圆曲线数字签名算法)实现非对称加密。授权流程中,私钥始终存储在设备安全区域(Secure Enclave),交易签名过程完全离线执行。源码中的WalletCore模块显示,每次授权请求都会生成独立的会话标识符(Session ID),防止重放攻击。值得注意的是,授权合约(Authorization Contract)采用代理模式,支持权限的动态更新和撤销,这种设计在DeFi(去中心化金融)场景下尤为重要。

授权请求的加密通信流程

当DApp发起授权请求时,imToken源码中的Web3Provider模块会建立加密通道。通信过程采用TLS 1.3协议,所有数据包通过AES-256-GCM算法加密。关键代码段显示,授权请求必须包含完整的元数据(Metadata),包括合约地址、函数签名和gas限额。开发者特别需要注意handleRequest方法中的参数验证逻辑,这里会检查链ID(ChainID)是否匹配当前网络,防止跨链钓鱼攻击。授权弹窗的UI渲染代码位于AuthorizationPresenter类,遵循Material Design规范,确保用户明确知晓正在授权的具体权限。

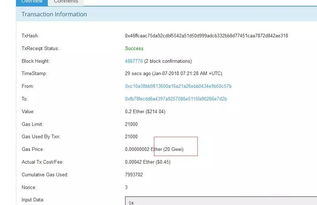

智能合约交互的签名机制

源码中的SignService模块揭示了交易签名的核心逻辑。当用户确认授权后,系统会调用Secp256k1曲线生成数字签名,签名过程完全在安全元件(Secure Element)内完成。关键变量v、r、s的生成算法严格遵循EIP-155标准,包含重放保护标识。测试用例显示,每个签名都会验证消息哈希(Message Hash)的完整性,防止中间人篡改。特别值得注意的是approveAndCall函数的实现,这种批处理操作能有效降低gas消耗,但需要特别注意授权范围检查,避免出现类似ERC-20超额授权(over-approval)的安全风险。

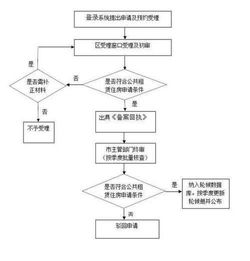

权限管理的智能合约实现

imToken官方提供的AuthContract.sol展示了标准的授权合约模板。该合约采用角色基础访问控制(RBAC)模式,通过修饰器(modifier)限制关键函数调用。源码中的validateAuthorization方法实现了三阶段检查:调用者权限、有效期验证和额度限制。事件日志(Event Log)记录所有授权变更,便于链上审计。开发者应该重点关注revoke权限的实现逻辑,这里采用时间锁(Timelock)机制,确保关键操作有足够的冷却期。与OpenZeppelin库的集成代码显示,合约支持ERC165标准接口检测,确保与其他DApp的兼容性。

安全审计与风险防控策略

源码仓库中的audit目录包含完整的静态分析报告,使用Slither和Mythril工具检测智能合约漏洞。关键安全策略包括:所有外部调用(external call)都必须进行重入锁(Reentrancy Guard)保护,数值运算必须使用SafeMath库。测试网络(Testnet)部署脚本显示,每个版本都需通过主网分叉测试,模拟真实环境下的gas竞争情况。异常处理模块特别关注了RPC节点返回的错误代码,当检测到网络异常时会自动切换备用节点。开发文档强调,任何涉及授权阈值的修改都必须经过多签钱包(Multisig Wallet)确认,这是企业级DApp的安全基准要求。

通过深度分析imToken授权源码,我们可以清晰看到去中心化身份验证的技术演进路径。从基础的交易签名到细粒度的权限管理,这套体系既保障了用户资产安全,又为DeFi生态提供了灵活的集成方案。开发者应当特别关注授权范围的最小化原则和合约的可升级设计,这些都是在区块链不可逆特性下必须遵循的安全准则。标签: #imtoken 授权 #imtoken授权管理系统