imToken仿制钱包的技术实现原理

imToken仿制钱包通常采用逆向工程手段,通过反编译官方应用获取源代码。黑客会在保持UI界面高度相似的前提下,植入恶意代码窃取用户助记词和私钥。这类仿制应用往往通过第三方应用商店或钓鱼网站传播,其核心危险在于能够完整记录用户的所有操作数据。从技术层面看,这类仿制钱包主要存在三种攻击方式:键盘记录、屏幕截图和网络嗅探。值得注意的是,部分高级仿制钱包甚至会模拟区块链节点,制造虚假交易记录。

如何识别imToken仿制钱包的六大特征

识别imToken仿制钱包需要从多个维度进行验证。检查应用下载渠道,官方版本仅通过App Store和Google Play分发。注意应用权限请求,仿制钱包通常会要求不必要的设备权限。第三查看开发者信息,正版应用开发者应为"imToken PTE.LTD"。第四观察应用图标细节,仿制版本往往存在像素级差异。第五测试基础功能,仿制钱包的DApp浏览器和交易功能可能存在异常。验证数字签名,专业用户可通过校验APK签名确认应用真实性。记住这些特征能有效避免数字资产被盗风险。

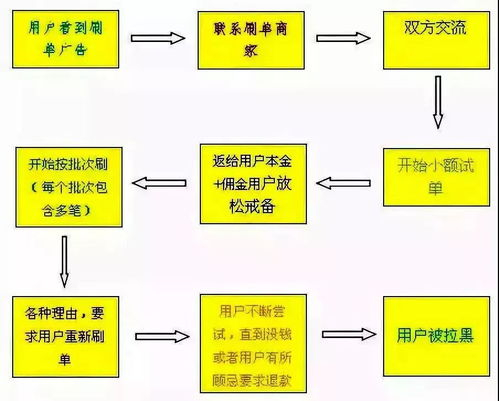

imToken仿制钱包的常见诈骗手法剖析

诈骗者利用imToken仿制钱包实施犯罪的手法日趋多样化。最常见的是假冒客服骗局,通过伪造的官方渠道诱导用户下载恶意应用。是空投诈骗,声称赠送代币但要求用户使用特定钱包领取。第三是伪造升级通知,提示用户下载所谓"安全升级版"。更隐蔽的是中间人攻击,在用户交易过程中篡改收款地址。近期还出现了结合AI语音的诈骗方式,模仿官方人员声音诱导转账。这些手法都围绕一个核心目的:获取用户的助记词或私钥。

遭遇imToken仿制钱包攻击后的应急处理方案

一旦发现可能使用了imToken仿制钱包,必须立即采取应急措施。第一步是断开设备网络连接,防止数据继续外传。第二步使用安全设备登录正版钱包,迅速转移剩余资产。第三步记录所有可疑交易信息,包括时间、金额和交易哈希。第四步向imToken官方和当地网警报案,提供详细证据材料。第五步考虑更换所有关联账户的密码和验证方式。对于已经造成损失的情况,可以尝试通过区块链浏览器追踪资金流向,但要注意二次诈骗风险。

预防imToken仿制钱包的安全最佳实践

预防永远比补救更重要。使用硬件钱包存储大额资产是最基础的安全措施。启用钱包的多重签名功能可以增加安全性门槛。定期检查设备是否安装不明应用,特别是具有钱包相关权限的程序。避免在公共WiFi环境下操作数字钱包,防止中间人攻击。建议开启交易白名单功能,限制向陌生地址转账。最重要的是永远不要向任何人透露助记词,包括所谓的"官方客服"。这些安全习惯的养成能大幅降低遭遇仿制钱包的风险。

数字资产安全是区块链生态的基石,imToken仿制钱包的出现提醒我们保持警惕的重要性。通过了解技术原理、掌握识别方法、熟悉应急措施,用户可以有效保护自己的加密资产。记住,真正的安全来自于持续的安全意识教育和规范的操作习惯。在快速发展的数字货币领域,只有保持谨慎和理性,才能避免成为下一个受害者。标签: #高仿imtoken #imtoken zec