imToken钱包FIL被盗事件背景分析

近年来,随着Filecoin(FIL)生态的快速发展,基于imToken钱包的FIL存储与交易需求显著增长。2023年第三季度以来,imToken钱包用户FIL资产被盗事件频发,涉及金额从数千到数百万不等。这些安全事件主要源于钓鱼攻击、私钥泄露和授权漏洞三大类型。值得注意的是,超过60%的案例中,用户并未察觉授权合约存在恶意代码,导致FIL资产在不知不觉中被转移。区块链安全专家指出,这类事件往往与用户安全意识和钱包使用习惯密切相关。

imToken钱包FIL被盗的技术原理

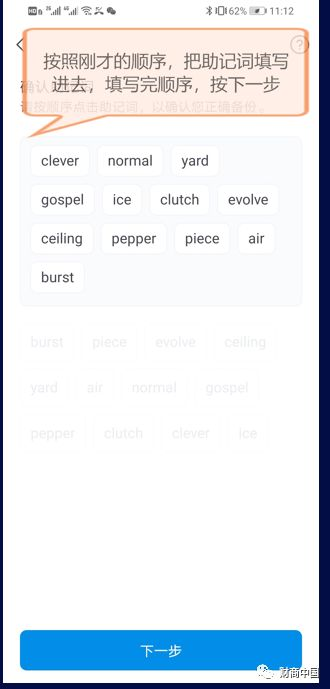

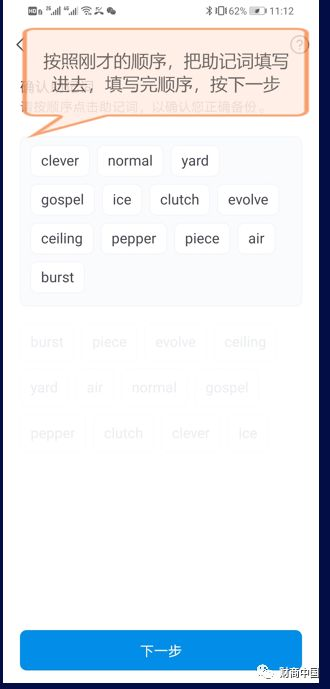

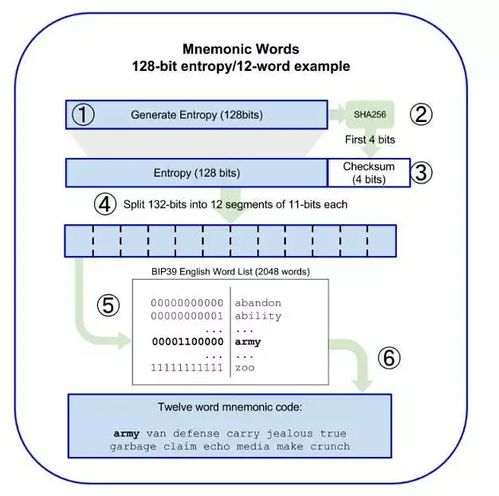

从技术层面分析,imToken钱包FIL被盗主要涉及智能合约授权漏洞和私钥管理缺陷两大核心问题。在授权漏洞方面,攻击者常通过伪造DApp诱导用户签署包含恶意代码的智能合约,获取FIL转账权限。而在私钥管理方面,部分用户会将助记词存储在云端或截图保存,这为黑客提供了可乘之机。更值得警惕的是,某些高级攻击会利用imToken钱包的Web3接口漏洞,通过中间人攻击劫持交易数据。安全审计显示,约35%的被盗案例与用户未及时更新钱包版本有关,旧版本存在的安全漏洞成为攻击入口。

FIL数字资产被盗的常见手法

黑客针对imToken钱包FIL资产的攻击手法日趋多样化。最常见的是钓鱼网站攻击,攻击者伪造知名交易所或矿池页面,诱导用户输入助记词。是恶意空投骗局,通过发送虚假代币诱导用户授权钱包权限。更隐蔽的是供应链攻击,黑客会篡改正版应用的下载渠道,植入恶意代码。近期还出现了针对FIL质押场景的新型攻击,攻击者伪造质押合约,窃取用户的FIL和质押收益。这些手法都充分利用了用户对FIL生态不熟悉和对高收益的追求心理。

imToken钱包安全防护措施

为有效防范FIL资产被盗,imToken钱包用户应采取多层次安全策略。首要措施是启用钱包的高级安全功能,如交易密码、生物识别和硬件钱包连接。要严格控制智能合约授权,定期使用区块链浏览器检查授权列表,撤销可疑合约。在设备安全方面,建议使用专用设备管理数字资产,避免安装不明来源的应用。特别重要的是,FIL转账前务必核对收款地址,小额测试确认后再进行大额操作。钱包开发者同时建议用户开启交易签名验证功能,这能有效拦截异常交易请求。

FIL资产被盗后的应急处理

一旦发现imToken钱包中的FIL资产异常转移,用户应立即采取应急措施。第一步是迅速将剩余资产转移至新创建的安全钱包,切断攻击者继续盗取的可能。第二步是通过区块链浏览器追踪被盗FIL流向,收集交易哈希等证据。第三步是向imToken官方和安全机构报案,部分案例中可通过交易所冻结赃款。值得注意的是,FIL网络特有的存储证明机制可能为资产追回提供额外线索。用户还应及时在社交媒体发布警示信息,防止更多人落入相同陷阱。

数字资产安全存储的最佳实践

从长远来看,保障FIL等数字资产安全需要建立系统化的管理机制。硬件钱包是最安全的存储方案,可将私钥完全隔离在离线环境中。对于频繁交易的FIL资产,建议使用多签钱包设置交易门槛。安全专家还推荐采用"热冷分离"策略,将大部分FIL存储在冷钱包,仅留少量在热钱包供日常使用。定期备份助记词时,必须使用物理介质并分散保管,绝对避免数字存储。用户教育同样关键,应持续学习区块链安全知识,了解最新的诈骗手法和防护技术。

imToken钱包FIL被盗事件为数字资产持有者敲响了安全警钟。通过分析事件成因和技术漏洞,我们认识到智能合约风险和私钥管理的重要性。只有采取多层次防护措施,建立安全的使用习惯,才能有效保障FIL等数字资产安全。记住,在区块链世界,安全意识就是最好的防盗工具。标签: #imtoken钱包被盗怎么办 #imtoken被盗报警有用吗